フィリピンやカンボジアでの特殊詐欺グループ逮捕を受けて連日行われる「心当たりのないメールは記載のリンクをクリックしたり指定された番号に電話しないようにしましょう」という注意喚起。

とはいえ、迷惑メールを送り付けてくる悪意のあるユーザーもあの手この手で騙そうとしてくるので、どれが正しくてどれが詐欺メールかというのを判別するのは難しいのが現状です。

メールの仕組みやサーバについての知識があるとある程度判別できるので、本日は最近届いた迷惑メールを例に手口を見てみたいと思います。

よくある詐欺メールのパターン

筆者は10年ほど前にキャリアメールのアドレスを変更してからメールアドレスは変えていないので、長く使っているとちらほらと迷惑メールが届くことがあります。

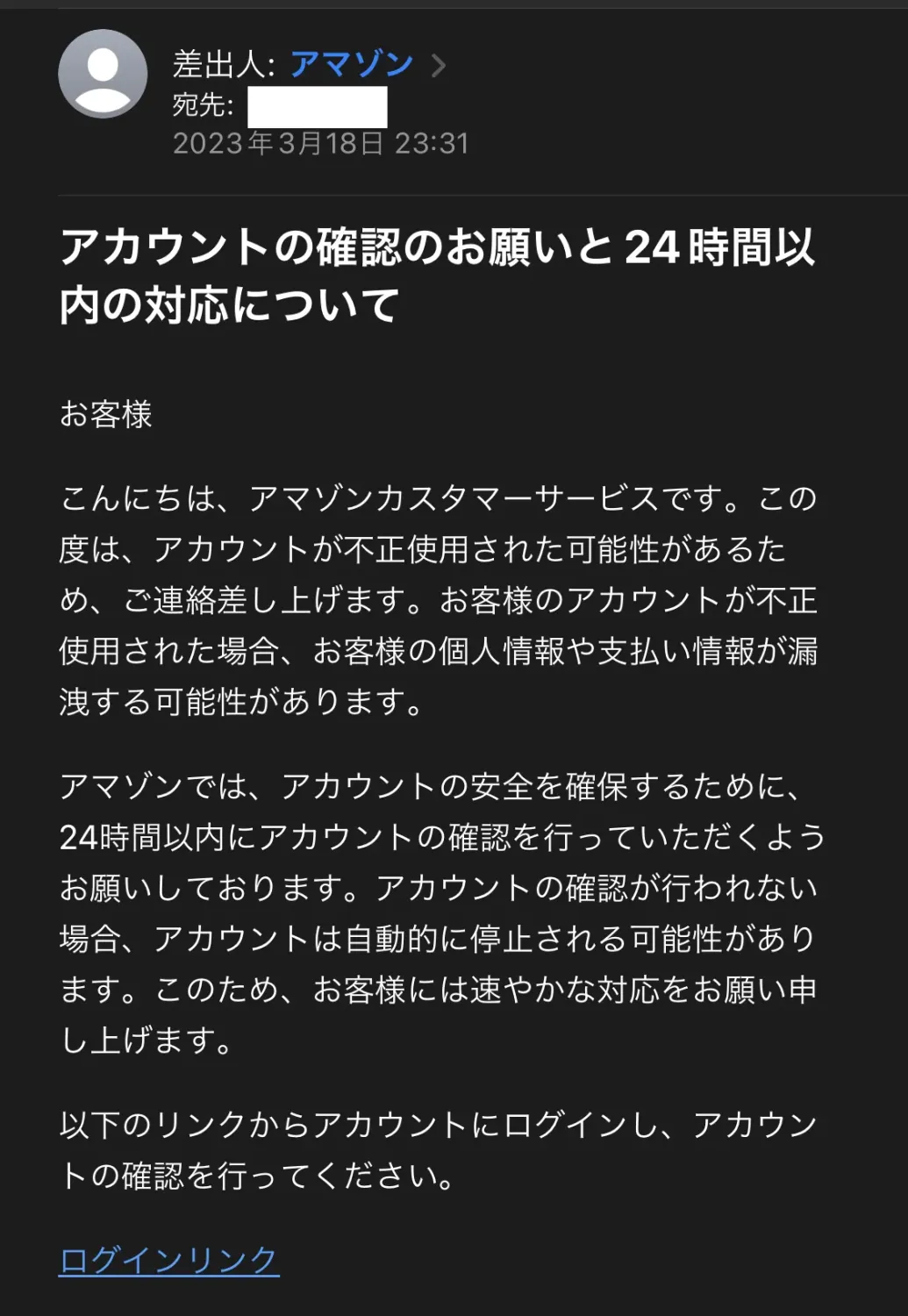

最近見かけるものとしては、AppleやAmazonの名前を騙って「アカウントがロックされました。解除する場合は下記リンクからご連絡ください」とか「新しいログインがありました。下記から情報を確認し本人のものであるか承認してください」というパターンです。

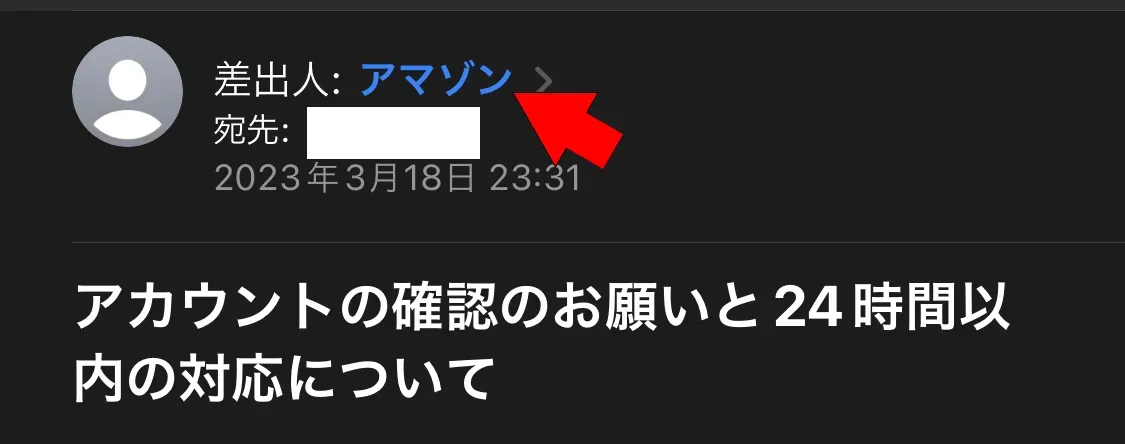

このようなメールが届いた時は、リンクのクリックはせずにすぐに破棄するのが推奨されるようですが、万が一本物のメールだった場合に不都合があると嫌なのでいつも送信元アドレスをチェックするようにしています。iPhoneの場合は画面に出ている送信元名称をタップすれば実際の送信元アドレスが表示されるので、@以降が不自然なものであれば詐欺メールという判断でおおむね問題ないかと思われます。

補足:添付画像では@前を隠していますがランダムな英数字でした。時々、「こんな詐欺メールが届いた!」と画像を上げている人を見かけますが、もし送信者に見つかると送信履歴と突き合わせて受信者を特定される恐れがあるので不要にアップロードするのはオススメしません。

最近正しいドメイン表記で送られてきたので調べてみたら・・・

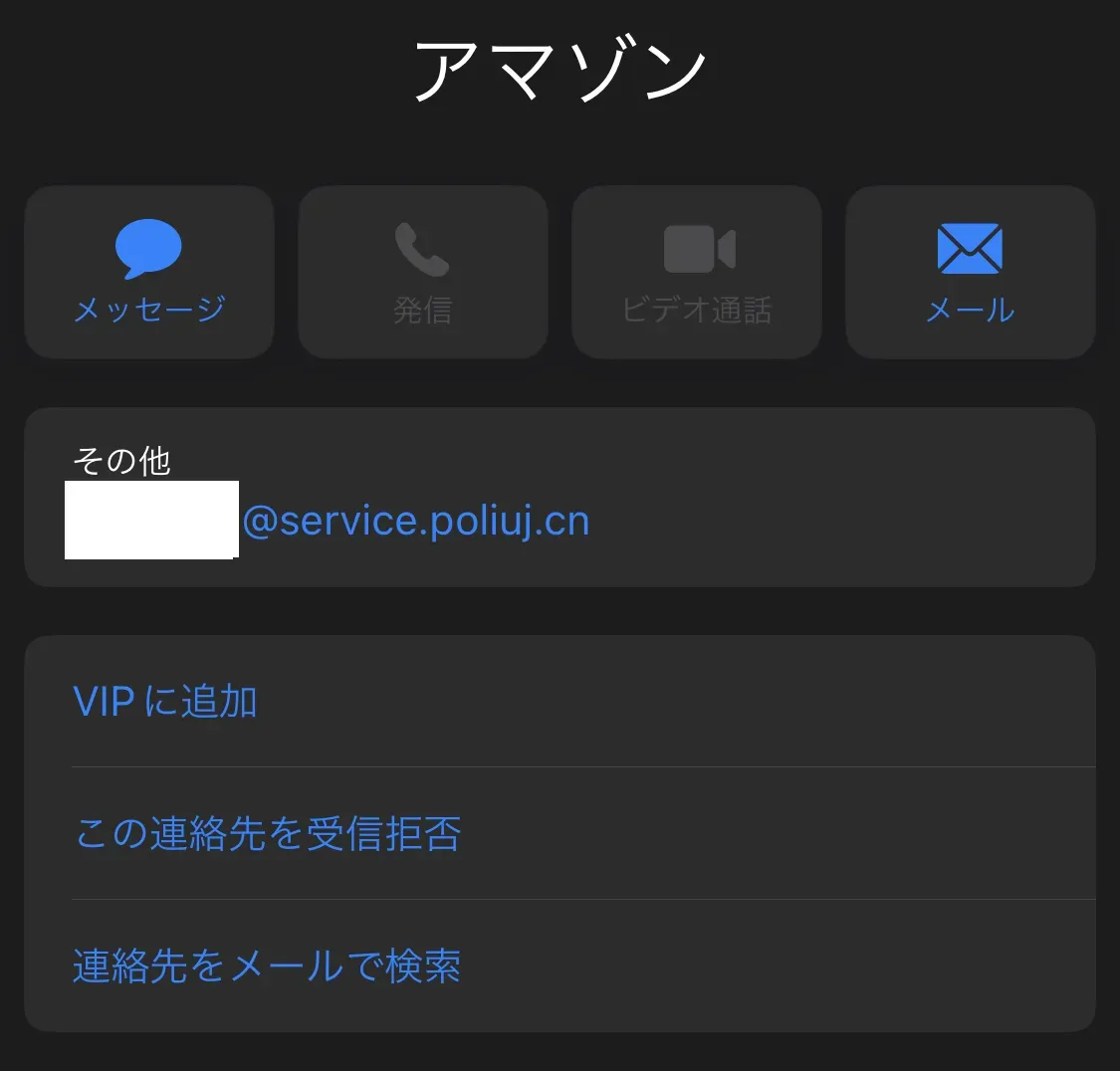

前述のように怪しいメールは念のため送信元アドレスを確認したり、リンク先として指定されているURLに不自然な情報がないか見て判断していたのですが、先日送信元アドレスの@以降が「amazon.co.jp」になっている詐欺メールが届きました。

「おや?」と思ったのが、@以降を実在する企業のドメインなどに設定して勝手に送信すると、だいたいが迷惑メールフィルタで端末で受信する前にブロックされるんです。でも、今回届いたんですよ。記載のリンクURLがworkers.devになっていたのでAmazonと関係ないことはすぐ分かったのですが、気持ち悪かったので少し調べてみました。

メールには、どのようなサーバを経由しながら端末まで辿り着いたかというヘッダー情報というのが記録されています。普段意識することはないですがPCでメールソフトを使用しているのであれば、調べたいメールのメニューを開いて「プロパティ」や「メールヘッダーの表示」などを選択すれば確認できます。docomo/au/softbankなどのキャリアメールの場合はiPhoneからは見られないのでキャリアが提供しているウェブメールを使えば見られることもあります。

メールヘッダーは英語で書かれているので読むのが大変ですが、見るべき場所としては「Authentication-results」と書かれた後の記述です。

実際に届いたものに書かれていたのがこちら

spf=hardfail smtp.mailfrom=***@amazon.co.jp;

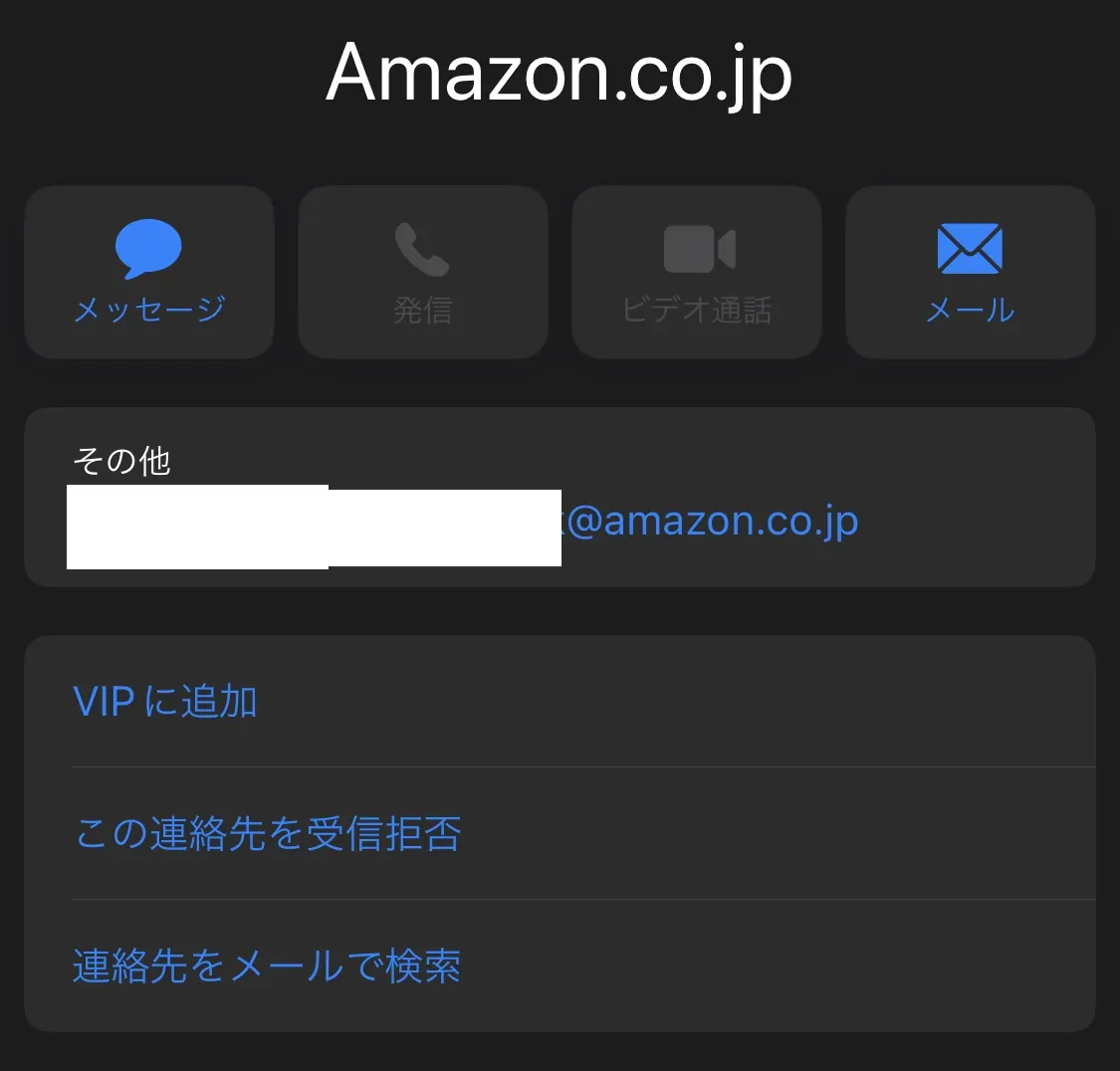

なお、Amazonから届く正しいメールの同じ部分はこんな感じ。

Authentication-Results: spf=pass smtp.mailfrom=***@bounces.amazon.co.jp;

spf検証の仕組みはちゃんと説明しようとすると複雑ですが、簡単に言えばメールの送信元が本来送信すべき正しいサーバから送られているのか検証する仕組みのようなものです。ヘッダーの記述内容は経由するサーバで違いがあるのですが、だいたいはここが「pass」になっていれば正しいルートで経由してきたことが推測できます。でも、今回のメールは「hardfail」なので意訳すれば『重大な失敗』があったことを示しています。

しかし、普通ならSPF検証に失敗したものは迷惑メールフォルダに引っかかるんじゃないかと思ったのですね。で、使用している携帯キャリアの迷惑メールフィルタの設定方針や現在の契約などを見てみたら。。。

『迷惑メールフィルタ設定はオフになっています』

との表示。

どうやら単純にフィルタが有効になっていなかったみたいです。うーん、とはいえわざわざオフにすることもないと思うし、もう何年も使っているのだからオフになっていれば自分で気づいてオンにしそうなものなのですが。ずいぶん昔に契約した回線なので当時はまだ実装されていなかった迷惑メールフィルタサービスが実装されるにあたって初期だとオフになっていたのがそのままだった、というものでしょうか。

ひとまずオンにしてみたところ、すぐに「迷惑メールフィルタで除外されたメールがあります」という通知が届いて、その数分後に@以降がamazon.co.jpではないよくある迷惑メールが届きました。

ご丁寧にフィルタがオンになったことが確認できたから従来のやり方に戻したのでしょうか。フィルターがpostfixで履歴を返すものか一度受け入れて内部で隔離するものかで送信元の人がブロックされたことを知りえるかは変わってきますが、もし前者で気づいてすぐ対応したのであれば、それはそれで犯人グループもマメな人たちですね。

最近はSNSでのダイレクトメッセージを使った詐欺も流行っていますが、今後新しいツールが登場するたびに詐欺の方法も変わっていくのでしょう。対話型AIが普及したらある程度会話した後で特定のワードに係る文脈が出たら詐欺サイトに誘導するような高度な手法も出てくる気がします。

攻撃者は時代に合わせた手法を勉強し取り入れてくるので、我々も裏をかかれないように最新の知識に都度バージョンアップしていかないといけませんね。

ホームページやWEBアプリケーションのご相談はこちら

ホームページやWEBアプリケーションでお困りごとがございましたら株式会社コネクトHPのお問い合わせからお気軽にご連絡ください。新規開発やリニューアルはもちろん昔作ったけれど手つかずになってしまっているプログラムの修正まで、ちょっとしたご相談にも丁寧に対応します。

最近の記事

-

代表の自己紹介の動画を作成いたしました!

カテゴリ:コネクト動画コンテンツ 更新:2025-04-17 -

YOUTUBEショートでも発信してみました!

カテゴリ:コネクト動画コンテンツ 更新:2025-04-10 -

株式会社コネクトでは人材を募集しております!

カテゴリ:コネクト動画コンテンツ 更新:2025-01-21 -

安徳社長に聞くVol002「社名の由来」

カテゴリ:コネクト動画コンテンツ 更新:2024-12-12 -

弊社代表の安徳が語る、株式会社コネクト新ショート動画始めました

カテゴリ:コネクト動画コンテンツ 更新:2024-12-10

更新担当者

- チータ

WEBサービス・システム開発担当 - タク

写真撮影・動画制作担当 - コーイチ

AI研究者